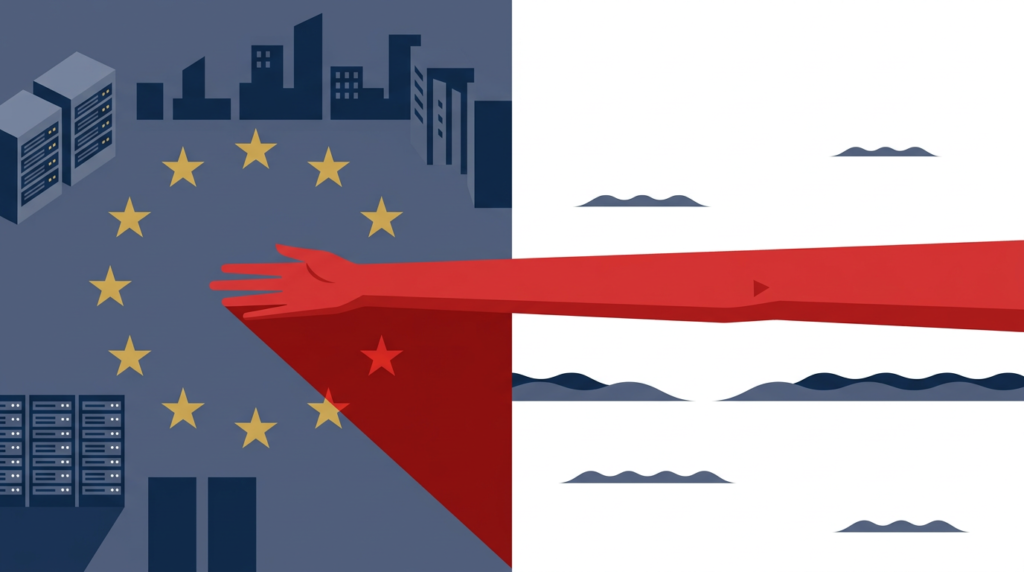

Héberger vos données sur des serveurs à Francfort ou à Paris ne vous protège pas du droit américain. Le CLOUD Act s’applique dès qu’une entité américaine contrôle l’infrastructure, indépendamment du pays où résident les données [1]. En 2026, cette collision juridique entre réglementations américaines et européennes expose les dirigeants français à des responsabilités personnelles, financières et opérationnelles que la plupart des comités de direction n’ont pas mesurées.

Table des matières

Le conflit juridique caché dans votre infrastructure IT

La majorité des dirigeants français considèrent que stocker leurs données « en Europe » suffit à garantir la conformité au RGPD et à DORA. Cette conviction repose sur une erreur de droit. Le CLOUD Act américain s’applique de façon extraterritoriale : le critère déterminant n’est pas la localisation physique des données, mais le contrôle exercé par une entité américaine [1].

La souveraineté géographique affichée par les hyperscaleurs — centres de données européens, certifications locales, ne modifie pas cette réalité : ces fournisseurs ne peuvent garantir une véritable souveraineté des données en Europe [2].

Le conflit est documenté. Le CLOUD Act permet aux autorités américaines d’accéder aux données sans notification au propriétaire, en violation directe des exigences de transparence du RGPD [3]. L’utilisation de Microsoft 365 a été jugée non conforme au RGPD lors d’auditions récentes, en raison de l’impossibilité pour Microsoft de garantir le respect du règlement face à ses obligations sous le CLOUD Act [4].

La responsabilité qui en découle touche directement les dirigeants. Sous DORA, la gestion des risques liés aux technologies de l’information et de la communication (TIC) incombe explicitement à l’organe de direction [5]. Les membres du conseil d’administration portent une responsabilité personnelle lorsque les risques TIC se matérialisent, y compris ceux liés aux conflits de juridiction dans l’infrastructure cloud [6]. Ce n’est pas un risque IT délégable à la DSI : c’est un risque de gouvernance.

Les régulateurs n’attendent pas. L’ACPR s’est préoccupée du sujet cloud dès 2013, considérant certaines prestations informatiques comme des externalisations essentielles soumises à supervision [7]. L’EBA constate une intensification de la supervision des risques technologiques depuis l’entrée en vigueur de DORA [8]. Les Autorités Européennes de Surveillance (ESA) ont renforcé leurs dispositifs, notamment la surveillance des fournisseurs tiers critiques de TIC [9].

Sans cartographie, votre migration souveraine échoue avant de commencer

Face au risque juridique, le réflexe est de migrer vers des solutions européennes. Les données imposent la prudence. Selon Gartner, 83 % des projets de migration échouent ou dépassent leurs budgets et délais, principalement par découverte incomplète des dépendances cachées [10]. McKinsey complète le constat : 85 % des migrations cloud n’atteignent pas leurs objectifs financiers, parce que les dépendances qui semblaient gérables en planification exigent soudainement des responsables dédiés et des calendriers de déploiement précis [11].

L’ampleur de la dépendance européenne explique ces échecs. Les acteurs américains captent 80 % des 265 milliards d’euros de dépenses IT annuelles en Europe, et 90 % des données occidentales transitent sur leurs infrastructures [12]. Plus de 70 % du marché cloud est contrôlé par trois hyperscaleurs [13]. À cette échelle, migrer n’est pas changer d’hébergeur : c’est une transformation globale qui engage les processus internes, la relation aux services cloud et l’organisation humaine [14].

La cartographie exhaustive des actifs informatiques constitue le prérequis incontournable de toute stratégie de souveraineté. Elle identifie les chaînes d’API, les flux de données, les intégrations SaaS et les workflows utilisateurs qui forment un écosystème interdépendant. Elle joue aussi un rôle que les directions sous-estiment : c’est un outil de conduite du changement qui décrit les solutions sur lesquelles reposent les processus métier et permet d’anticiper les résistances [15].

Cette cartographie rend possible une approche hybride pragmatique. Certaines données restent sur site, d’autres migrent vers des solutions souveraines, d’autres encore demeurent temporairement sur des infrastructures américaines avec des mesures de mitigation adaptées. Une optimisation ciblée réduit les coûts cloud de 15 à 25 % tout en préservant la génération de valeur [16]. L’investissement dans la cartographie se rentabilise avant même que la première migration ne démarre.

Reconstruire votre environnement de travail : l’audit des usages avant la substitution technologique

Microsoft 365 structure le quotidien des entreprises françaises. SharePoint organise le stockage, Teams porte la communication, Outlook rythme les journées. Remettre en question cette suite, c’est toucher au système nerveux de l’organisation. Pourtant, les audits d’usage racontent une histoire différente de celle que suggèrent les licences payées : la plupart des entreprises exploitent moins de 30 % des fonctionnalités qu’elles financent. SharePoint sert de simple répertoire de fichiers. Teams se limite à la visioconférence. Copilot, déployé avec ambition, reste largement ignoré. Le coût de la dépendance n’est pas seulement réglementaire, c’est aussi un coût d’inertie.

Le rapport du Sénat sur la souveraineté numérique pose un cadrage économique essentiel : les solutions souveraines coûtent entre 200 % et 1 300 % plus cher que Microsoft en prix catalogue, tout en confirmant que la substitution de la suite bureautique reste possible [17]. Ce constat appelle une lecture plus fine. Les plateformes collaboratives souveraines, conçues sur un modèle modulaire où l’on n’installe que les applications correspondant aux besoins réels, s’avèrent 2 à 8 fois moins chères en coût total de possession (TCO) [18]. Le prix catalogue n’est pas le TCO, et l’écart entre les deux est précisément ce qu’un audit d’usage met en lumière.

Les alternatives européennes gagnent en maturité. Les déploiements Nextcloud à six chiffres se multiplient en France, avec un doublement de l’intérêt des organisations publiques et privées en 2025 [19]. CryptPad (France) et SoftMaker Office (Allemagne) offrent des alternatives bureautiques crédibles [20]. La migration sélective fonctionne : Wire et Tuta pour les communications sensibles, Nextcloud pour le stockage collaboratif, en conservant temporairement Outlook pour les workflows critiques [21].

L’approche efficace n’est pas la substitution totale mais la migration par catalogue de services : inventorier les usages par rôle et par processus métier, établir la cartographie d’équivalence fonctionnelle avec les alternatives européennes, déployer progressivement en priorisant les substitutions à faible impact opérationnel. Cette méthode réduit le TCO de 30 à 40 % tout en éliminant les ruptures de productivité.

La dette de souveraineté numérique : l’angle mort de vos due diligences

Aucun framework standard de due diligence n’évalue systématiquement ce que l’on peut appeler la « dette de souveraineté numérique » : la dépendance structurelle de l’entreprise cible aux fournisseurs cloud américains et l’exposition réglementaire qui en découle.

La contradiction est frontale : les lois américaines permettent aux autorités d’accéder aux données stockées par leurs entreprises partout dans le monde, tandis que NIS2 impose des exigences strictes de souveraineté aux organisations européennes [22]. En 2026, les demandes d’attestation de conformité sont devenues courantes dans les relations B2B [23]. Une entreprise acquise qui ne peut pas produire ces attestations génère un passif réglementaire immédiat pour l’acquéreur.

Les coûts cachés dépassent systématiquement les anticipations. Les audits de transformation numérique documentent un décalage récurrent entre budgets prévisionnels et réalité : l’écart peut atteindre 15 à 40 fois le montant initial [24]. Une mise en conformité DORA représente entre 500 000 € et 2 millions d’euros pour une organisation de taille moyenne [25]. Les dépendances enfouies (API propriétaires, SDK intégrés, résidences de données non conformes) portent la remédiation post-closing à 3 à 5 millions d’euros pour une cible qui semblait financièrement saine. Et ce risque ne se contractualise pas : tout contrat entre un client européen et un fournisseur cloud américain reste soumis à la législation fédérale américaine [26].

L’intelligence artificielle transforme cet audit. Les outils d’analyse automatisée identifient les clauses contractuelles problématiques avec une précision de 98 %, contre 72 % pour un auditeur humain [27]. La détection des dépendances dans le code source (SDK américains, intégrations API propriétaires, violations de résidence des données) s’effectue en quelques jours au lieu de semaines [28]. Cette accélération transforme l’audit de souveraineté en avantage concurrentiel dans les processus d’acquisition.

Votre copilote IA transfère vos données aux États-Unis à chaque requête

L’adoption de l’IA générative en entreprise crée un nouveau front de souveraineté que la plupart des organisations n’ont pas anticipé. Chaque requête envoyée à ChatGPT ou Microsoft Copilot contenant des données d’entreprise constitue un transfert de données vers les États-Unis. OpenAI le confirme dans son Data Processing Addendum : les données personnelles font l’objet de transferts internationaux [29]. Microsoft précise que Copilot « peut traiter les données aux États-Unis » et n’est pas couvert par l’engagement de frontière de données européennes [30]. La CNIL rappelle que les transferts vers des entités américaines non certifiées nécessitent des garanties appropriées [31]. Pour les entreprises soumises au RGPD et à DORA, chaque inférence constitue un transfert potentiellement non conforme.

L’enjeu n’est pas de renoncer à l’IA, c’est de déployer une architecture adaptée au niveau de sensibilité des données. Un framework à trois niveaux répond à cette exigence. Premier niveau : les API cloud américaines restent utilisables pour les données non sensibles et les cas d’usage à faible risque. Deuxième niveau : les API souveraines européennes (Mistral déployé via OVHcloud ou Scaleway dans un environnement conforme au RGPD [32]) couvrent la majorité des cas d’usage métier. Les audits montrent que 80 % des processus candidats à l’automatisation peuvent être traités à ce niveau. Troisième niveau : les modèles open-weight auto-hébergés sur infrastructure privée répondent aux exigences des données hautement sensibles, bancaires, juridiques, médicales.

Les secteurs réglementés font face à des contraintes supplémentaires. L’ANSSI a publié des recommandations de sécurité spécifiques pour les systèmes d’IA générative [33]. L’Autorité Bancaire Européenne impose aux institutions financières une gouvernance renforcée, une documentation complète et un monitoring continu des systèmes d’IA [34]. L’enjeu pour les directions : identifier quel processus automatiser à quel niveau, en croisant sensibilité des données, contraintes réglementaires et retour sur investissement attendu.

Vos équipes saboteront votre souveraineté si vous ignorez leurs usages

Les sections précédentes traitent d’infrastructure, de réglementation et d’architecture. Celle-ci traite du facteur qui fait échouer tout le reste : l’adoption.

Le travail hybride est structurellement ancré en France. 71 % des employeurs n’ont pas modifié leur politique de travail à distance en 2025, et 63,6 % des Français ont télétravaillé au moins une fois au cours des douze derniers mois [35]. Cette réalité s’est construite sur une infrastructure collaborative américaine : Teams, Zoom, Slack. La dépendance n’est pas seulement technique, elle est comportementale.

Traiter la migration vers des outils souverains comme un simple projet de substitution technique garantit l’échec. Les chiffres sont explicites : 80 % des applications SaaS en entreprise sont utilisées sans validation IT, et 67 % des collaborateurs introduisent des outils personnels pour maintenir leur productivité [36]. La résistance au changement et le manque d’accompagnement causent l’échec de 72 % des transformations [37]. Privés de leurs outils habituels sans accompagnement adapté, les collaborateurs créent immédiatement du shadow IT, WhatsApp pour les échanges urgents, Google Drive personnel pour le partage de fichiers, ChatGPT gratuit pour l’assistance quotidienne. Chaque contournement crée une brèche de souveraineté.

La clé réside dans une approche centrée sur l’expérience collaborateur. Développer une culture informatique collaborative et réactive aux besoins des utilisateurs prévient le recours au shadow IT [38]. L’IA peut accélérer cette transition en analysant les métadonnées de collaboration (fréquence des réunions, co-édition de documents, temps de réponse) pour identifier en temps réel quelles équipes adoptent les outils souverains et lesquelles régressent vers des solutions non conformes [39]. Ce monitoring transforme un déploiement à l’aveugle en pilotage éclairé de la transition.

La souveraineté numérique n’est ni un projet IT ni un exercice de conformité réglementaire. C’est une transformation stratégique qui touche simultanément le cadre juridique, l’infrastructure technique, l’environnement de travail, les opérations de croissance externe, les initiatives d’intelligence artificielle et les pratiques quotidiennes de chaque collaborateur. Les entreprises qui isolent ces dimensions multiplient les coûts et les échecs. Celles qui les adressent comme un programme cohérent transforment une contrainte réglementaire en avantage opérationnel.

Ellipsia accompagne les entreprises dans cette transformation de bout en bout : de l’audit des dépendances juridico-techniques à la définition du schéma directeur, du catalogue de services souverains au pilotage de la conduite du changement. Échangez avec nos consultants →

Glossaire

ACPR — Autorité de Contrôle Prudentiel et de Résolution. Autorité française de supervision des banques et des assurances, adossée à la Banque de France.

ANSSI — Agence Nationale de la Sécurité des Systèmes d’Information. Autorité française de référence en matière de cybersécurité.

API — Application Programming Interface. Interface technique permettant à deux systèmes logiciels de communiquer entre eux.

BCE — Banque Centrale Européenne. Institution responsable de la politique monétaire de la zone euro et de la supervision prudentielle des grandes banques.

CLOUD Act — Clarifying Lawful Overseas Use of Data Act. Loi fédérale américaine (2018) autorisant les autorités à contraindre les fournisseurs technologiques américains à fournir des données stockées à l’étranger.

DORA — Digital Operational Resilience Act. Règlement européen (en vigueur depuis janvier 2025) imposant aux entités financières des exigences de résilience opérationnelle numérique, incluant la gestion des risques TIC et la supervision des fournisseurs tiers.

EBA (ABE) — European Banking Authority (Autorité Bancaire Européenne). Autorité de régulation européenne chargée de la supervision prudentielle du secteur bancaire.

ESA (AES) — European Supervisory Authorities (Autorités Européennes de Surveillance). Ensemble regroupant l’EBA, l’EIOPA (assurances) et l’ESMA (marchés financiers).

IaaS / PaaS / SaaS — Infrastructure as a Service / Platform as a Service / Software as a Service. Trois modèles de services cloud, du plus bas niveau (infrastructure brute) au plus haut (application clé en main).

NIS2 — Network and Information Security Directive 2. Directive européenne élargissant les obligations de cybersécurité à un nombre accru de secteurs et d’entités, avec des sanctions renforcées.

SDK — Software Development Kit. Ensemble d’outils logiciels fourni par un éditeur pour intégrer ses services dans d’autres applications.

TCO — Total Cost of Ownership (Coût Total de Possession). Méthode d’évaluation qui intègre l’ensemble des coûts directs et indirects d’une solution sur sa durée de vie.

TIC — Technologies de l’Information et de la Communication. Terme utilisé dans les réglementations européennes (notamment DORA) pour désigner l’ensemble des systèmes informatiques et de communication.

Références

[1] Consultancy.eu, « Data sovereignty goes beyond geography, it’s about privacy, control and trust »

[2] Eliatra, « The Sovereignty Illusion: Why AWS’s European Cloud Cannot Escape US »

[3] Impossible Cloud, « How the CLOUD Act Challenges GDPR Compliance for EU Business »

[4] Village de la Justice, « L’utilisation de Microsoft 365 n’est pas conforme au RGPD »

[5] Deloitte France, « Le Règlement européen sur la résilience opérationnelle numérique (DORA) »

[6] NautaDutilh, « Counting down to DORA, governance of ICT risks and board member responsibility »

[7] Banque de France, « Rapport sur le cloud bancaire : état des lieux et perspectives »

[8] XBRL.org / EBA, « EBA finds progress in ICT risk supervision as DORA reshapes the landscape »

[9] European Banking Authority, « Annual Report 2024 »

[10] Gartner, cité par OpsWerks, « 83 % of data migration projects fail or exceed budgets »

[11] McKinsey, cité par OpsWerks, « 85 % of cloud migrations fail to meet financial goals »

[12] LeMagIT, « Des grands groupes français s’entendent pour cartographier leurs dépendances IT »

[13] The Macro Insider, « La dépendance structurelle de l’Europe au cloud américain »

[14] BT Blue, « Cloud Souverain : Le guide pour réussir la migration »

[15] Ekialis, « Réussir la cartographie de votre système d’information en 6 étapes »

[16] GeekyAnts, citant McKinsey, « Cloud Cost Optimization: How to Migrate Without Breaking the Bank »

[17] Sénat, « Rapport sur la souveraineté numérique »

[18] Solutions Numériques, « Les plateformes collaboratives souveraines alternatives »

[19] Nextcloud, « Digital sovereignty momentum France »

[20] European Purpose, « European Alternatives to Microsoft 365 (2026) »

[21] Wire, « State of digital sovereignty in Europe »

[22] Nimeops, « NIS2, Cloud Act et FISA : l’urgence de la souveraineté numérique »

[23] MonScoreSecurite, « NIS2 et DORA : sanctions et obligations pour les PME en 2026 »

[24] Xavier Minali, « Analyse du marché des logiciels ERP industriel en France 2026 »

[25] OO2, « NIS 2 et DORA : Êtes-vous prêt pour les nouvelles directives européennes en 2026 »

[27] Juwa, « Outils Audit IA : automatiser l’analyse et la conformité »

[28] Eleven Labs, « Audit de code source automatisé »

[29] OpenAI, « Data Processing Addendum »

[30] JISC / National Centre for AI, « Microsoft Copilot and Data Protection: an Update »

[31] CNIL, « Adéquation des États-Unis : les premières questions-réponses »

[32] OVHcloud, « Reference Architecture: Deploy Mistral Large Model in Sovereign Environment »

[33] ANSSI, « Security Recommendations for a Generative AI System »

[34] Rouge Hexagone, « IA finance : conformité, cas d’usage et régulation »

[35] SFR Business, « Télétravail : Bilan et perspective 2026 en France »

[36] ElectroIQ, « Shadow IT Statistics You Need to Know Now (2026) »

[37] Daniel Lock, « 30+ Change Management Statistics in 2024 »

[38] CEUR Workshop Proceedings, « Shadow IT risk analysis in public cloud infrastructure »

[39] Worklytics, « 2025 Benchmarks: Employee AI Adoption by Department & Industry »